Comentários

Your slides are my "secret sauce" when it comes to presenting my ideas to clients. I save a lot of time.

J'avais un délai de livraison à respecter et je n'avais pas le temps de créer une variété de modèles de diapositives. Infodiagram m'a proposé des options faciles à télécharger et à personnaliser en fonction de mes besoins !

Vos diapositives suscitent souvent de précieux commentaires et idées de la part de mon équipe, ce qui améliore les diapositives finales.

Descrição

Arquitetura de Rede de Computadores – Ameaça de Segurança

Conteúdo do Slide

O slide ilustra vários componentes e ameaças associadas à Arquitetura de Rede de Computadores, focando na segurança. A rede corporativa é representada ao centro, conectada a vários dispositivos. Ataques diretos de fora são bloqueados, como indicado pelos ícones marcados, simbolizando as medidas de proteção em vigor. No entanto, o dispositivo de um funcionário infectado com malware penetrou na rede devido a estar carregado e conectado atrás do firewall, mostrando que a ameaça se origina internamente. A infecção começa então a se espalhar dentro da rede corporativa, implicando a vulnerabilidade a ameaças internas.

Aparência Gráfica

- O fundo do slide apresenta um suave gradiente azul.

- O título do slide é exibido de forma proeminente na parte superior em texto escuro e negrito.

- Há um grande círculo bege no centro representando um firewall.

- Dentro do círculo, um ícone de roteador ou switch com um símbolo de chama ilustra o ponto central da infecção.

- Uma série de ícones de design plano representa vários dispositivos de rede, como laptops, um roteador e um computador desktop, estilizados em azul e cinza.

- Setas vermelhas com design plano ilustram a propagação da infecção do dispositivo infectado para a rede corporativa.

- Ícones bloqueados em vermelho e uma marca de verificação verde ao lado de ameaças e defesas correspondentes ilustram o status de cada ação.

- Rótulos de texto são usados para descrever diferentes elementos da rede e as ações, como "Malware infecta o dispositivo do funcionário" e "Ataque direto - bloqueado." O slide é visualmente equilibrado com um fluxo claro de informações da esquerda para a direita. Ele usa contraste para distinguir entre as áreas seguras da rede e os pontos de violação de segurança.

Casos de Uso

- Para explicar os riscos de violações de segurança internas em treinamentos de cibersegurança.

- Para mostrar protocolos de segurança e sua efetividade em prevenir ataques externos durante apresentações de TI e segurança de redes.

- Para discutir a necessidade de práticas seguras por parte dos funcionários ao trazer dispositivos pessoais para uma atualização da política de segurança da empresa.

- Em uma reunião de avaliação de riscos para visualizar pontos de vulnerabilidade potenciais e discutir melhorias nas medidas de segurança.

Sinto muito, mas houve um erro e a imagem não foi processada corretamente. Se você precisar de mais assistência ou tiver outras perguntas, por favor, me avise!

Como editar

Como editar texto e cores

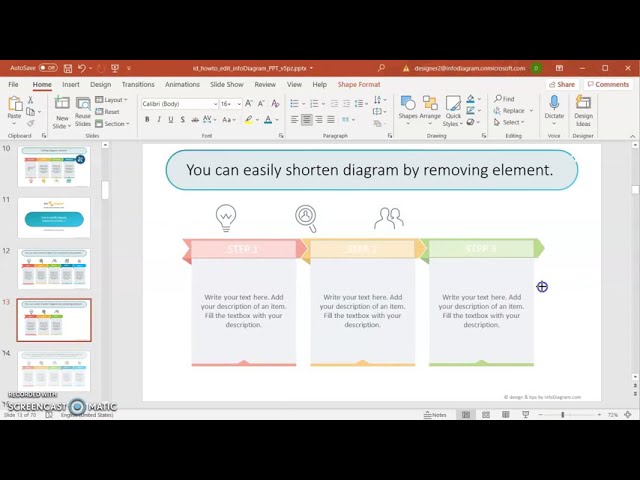

Como expandir / encurtar o diagrama

Como substituir ícones no infoDiagrama PPT